微软带来的最大“惊吓”:安全加密型硬件如何改变数据安全格局?

尴尬的是,对于大多数普通PC用户来说,他们甚至从未听说过TPM。 只有那些高级用户或 IT 管理员才会浏览规格表中的 TPM 项目。

更何况市面上的品牌机厂商在营销资料中通常不会强调CPU、GPU、存储配置以外的硬件规格。 鉴于此,OnMSFT决定专门写一篇文章来解释一下:

作为一种安全的加密硬件,TPM 技术旨在提供基于硬件的安全相关功能,帮助生成、存储和限制加密密钥的使用。 此前,微软在Windows 10中提供了许多安全功能,例如Device Guard、Windows Hello for Business、BitLocker驱动器加密等。为了实现其中许多安全增强功能,系统大量使用了TPM。 随着Windows 11的到来,新的内置安全功能将通过TPM得到进一步的发展。

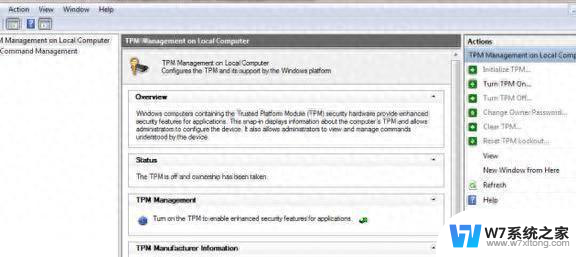

如果您不确定当前设备的TPM功能状态,可以使用WinKey + R组合键,然后运行“tpm.msc”。

如果有可用的TPM硬件,控制台会提示当前是否启用或禁用。 如果不存在,控制台会提示“此计算机上找不到兼容的可信平台模块”。

以SurfacePro X为例,还可以看到它的TPM硬件厂商是高通(与芯片组集成)。

确认TPM硬件状态后,运行“PC Health Checker”应用程序时将看到上述两个提示。

如果检查通过,电脑运行状况检查应用程序将祝贺您 - 此电脑满足升级到 Windows 11 的所有系统要求。如果未通过,检查器会说抱歉 - 并因当前设备将继续运行而感到安慰以获得对 Windows 10 更新的支持。

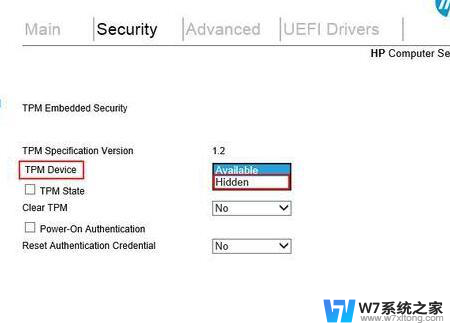

需要注意的是,在正式安装Windows 11之前,需要先进入UEFI BIOS检查设置。

考虑到OEM厂商不同型号的BIOS接口不同,这里只能给出一种参考路径(具体请联系官方支持渠道)。

通常情况下,您可以在UEFI BIOS的“Security”部分找到相应的“TPM”项。 如果可用,还启用 TPM 功能,保存 BIOS 状态,然后重新启动设备。

顺便说一句,微软发布Windows 11后,市场上的TPM芯片突然变得非常受欢迎,价格甚至上涨了两倍多。

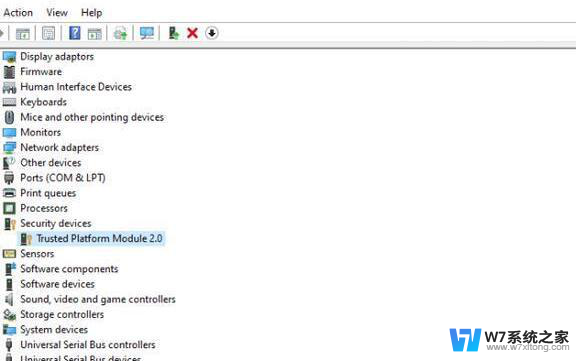

启用TPM后,您可以在设备管理器中检查是否已正确识别。 方法是用WinKey+R运行“devmgmt.msc”,找到“安全设备”类别,然后展开查看“可信平台模块”。

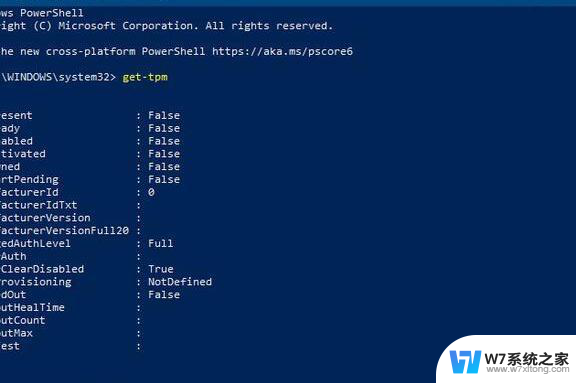

Windows PowerShell 命令行

当然,对于习惯命令提示符(CMD)操作的用户。也可以直接以管理员身份运行“get-tpm”,然后复制并执行以下命令:

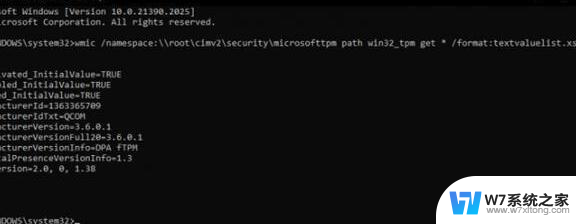

wmic /命名空间:\\root\cimv2\security\microsofttpm 路径 win32_tpm get * /format:textvaluelist.xsl

命令提示符将返回TPM的三个值——IsActivated、ISEnabled和IsOwned。

如果以上三项均为正值(TRUE),则表示当前设备可以流畅体验Windows 11。 如果任何条目返回“无可用实例”,则寻找其他解决方案!

幕:只有经历过挫折和磨难,我们才能真正理解成功的价值,谢谢观看