微软官方发布了2024年08月的安全更新。本月更新公布了185个漏洞,包含36个特权提升漏洞、30个远程执行代码漏洞、8个信息泄露漏洞、7个身份假冒漏洞、6个拒绝服务漏洞、4个安全功能绕过漏洞、1个篡改漏洞。其中9个漏洞级别为“Critical”(高危),81个为“Important”(严重)。建议用户及时使用火绒安全软件(个人/企业)【漏洞修复】功能更新补丁。涉及组件.NET and Visual StudioAzure Connected Machine AgentAzure CycleCloudAzure Health BotAzure IoT SDKAzure StackLine Printer Daemon Service (LPD)Microsoft Bluetooth DriverMicrosoft Copilot StudioMicrosoft DynamicsMicrosoft Edge (Chromium-based)Microsoft Local Security Authority Server (lsasrv)Microsoft OfficeMicrosoft Office ExcelMicrosoft Office OutlookMicrosoft Office PowerPointMicrosoft Office ProjectMicrosoft Office VisioMicrosoft Streaming ServiceMicrosoft TeamsMicrosoft WDAC OLE DB provider for SQLMicrosoft Windows DNSReliable Multicast Transport Driver (RMCAST)Windows Ancillary Function Driver for WinSockWindows App InstallerWindows Clipboard Virtual Channel ExtensionWindows Cloud Files Mini Filter DriverWindows Common Log File System DriverWindows Compressed FolderWindows Deployment ServicesWindows DWM Core LibraryWindows Initial Machine ConfigurationWindows IP Routing Management SnapinWindows KerberosWindows KernelWindows Kernel-Mode DriversWindows Layer-2 Bridge Network DriverWindows Mark of the Web (MOTW)Windows Mobile BroadbandWindows Network Address Translation (NAT)Windows Network VirtualizationWindows NT OS KernelWindows NTFSWindows Power Dependency CoordinatorWindows Print Spooler ComponentsWindows Resource ManagerWindows Routing and Remote Access Service (RRAS)Windows ScriptingWindows Secure Kernel ModeWindows Security CenterWindows SmartScreenWindows TCP/IPWindows Transport Security Layer (TLS)Windows Update StackWindows WLAN Auto Config Service

以下漏洞需特别注意

Microsoft Project 远程执行代码漏洞

CVE-2024-38189

严重级别:严重 CVSS:8.8

被利用级别:检测到利用

此漏洞需要用户在其系统上打开恶意的Microsoft Office Project文件,在该系统中。禁用了从Internet阻止宏在Office文件中运行的策略,并且未启用VBA宏通知设置,从而允许攻击者启动远程代码执行。攻击者通常是通过电子邮件或即时消息,诱惑用户点击链接,进而打开恶意文件。

WinSock 的 Windows 辅助功能驱动程序特权提升漏洞

CVE-2024-38193

严重级别:严重 CVSS:7.8

被利用级别:检测到利用

此漏洞已经检测到在野利用,无需用户进行任何交互,即可利用易受攻击的系统进行攻击。成功利用此漏洞的攻击者可以获得 SYSTEM 权限。

Windows Power Dependency Coordinator 特权提升漏洞

CVE-2024-38107

严重级别:严重 CVSS:7.8

被利用级别:检测到利用

此漏洞已经检测到在野利用,无需用户进行任何交互,即可利用易受攻击的系统进行攻击。成功利用此漏洞的攻击者可以获得 SYSTEM 权限。

脚本引擎内存损坏漏洞

CVE-2024-38178

严重级别:严重 CVSS:7.5

被利用级别:检测到利用

此漏洞已经检测到在野利用,需要经过身份验证的客户端单击链接,才能使未经身份验证的攻击者启动远程代码执行。

Windows Web 查询标记安全功能绕过漏洞

CVE-2024-38213

严重级别:中等 CVSS:6.5

被利用级别:检测到利用

此漏洞已经检测到在野利用,攻击者需要向用户发送恶意文件并说服用户打开文件,才能利用此漏洞。成功利用此漏洞的攻击者可以绕过 SmartScreen 提供的安全检查。

修复建议

1.通过火绒个人版/企业版【漏洞修复】功能修复漏洞。

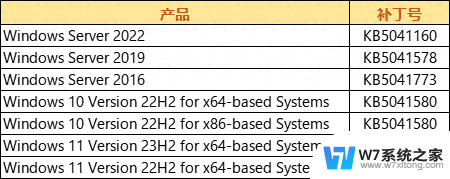

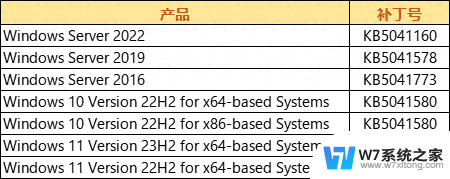

2、下载微软官方提供的补丁

https://msrc.microsoft.com/update-guide

完整微软通告:

https://msrc.microsoft.com/update-guide/en-us/releaseNote/2024-Aug